-

هجوم الـ Hyperjacking

ماهو هجوم الـ Hyperjacking؟ هو نوع من الهجمات الإلكترونية، والمصطلح مشتق من الكلمتين Hypervisor و Hijacking، فهوهجوم يستهدف الأجهزة الافتراضية (VMs) من خلال استغلال نقاط الضعف في طبقة برنامج Hypervisor التي تديرالاجهزة الافتراضية VMs. على سبيل المثال، يستخدم المهاجمون الـ hyper-jacking أجهزة الـ hardware لإدخال تعليمات برمجية ضارة في برنامج Hypervisor، بحيث يسمح للمهاجم بالسيطرة…

-

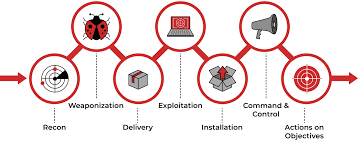

Cyber Kill Chain

ماهي الخطوات السبع للهجوم الإلكتروني؟ يشرح إطار عمل Cyber Kill Chain كيف يتحرك المهاجمون عبر الشبكات لتحديد نقاط الضعف التي يمكنهم استغلالها بعد ذلك، يستخدم المهاجمون الخطوات الموجودة في الـ Cyber Kill Chain عند تنفيذ عمليات هجومية في الفضاء الإلكتروني ضد أهدافهم، فإذا كنت مسؤولاً عن الدفاع عن شبكة، يمكن أن يساعدك هذا النموذج في…

-

التهديد المتقدم المستعصي- (APT)Advanced Persistent Threat

ما هو التهديد المتقدم المستعصي(APT)؟ هو هجوم إلكتروني سري على شبكة كمبيوتر حيث يحصل ويحافظ الهاكرعلى وصول غير مصرح به إلى الشبكة المستهدفة ويظل غير مكتشف لفترة طويلة، وخلال الفترة الفاصلة بين الإصابة والعلاج غالبًا ما يقوم الهاكر بمراقبة المعلومات والبيانات الحساسة واعتراضها ونقلها، فالغرض من APT هو سرقة البيانات أو تسريبها بدلاً من التسبب…

-

مكافأة الاخطاء -A Bug Bounty

ما هي مكافاة الاخطاء (A Bug Bounty)؟ هي مكافأة مالية تُمنح للمخترقين الأخلاقيين(Ethical hackers) لاكتشاف ثغرة أمنية أو خطأ والإبلاغ عنه بنجاح إلى مطور التطبيق و تسمح برامج الـBug Bounty للشركات بالاستفادة من مجتمع القراصنة لتحسين الوضع الأمني لأنظمتهم بمرور الوقت بشكل مستمر. فالهاكرز في جميع أنحاء العالم يصطادون الأخطاء(bugs)، وفي بعض الحالات يكسبون دخلًا…

Search A Keyword

About

Through our best-in-class techniques and bespoke growth plans we assess digital problems and put in place strategies that lead to commercial success. This means achieving what matters most to you.

Recent Post

Tags

backdoor attack computer Cyber Security أمن المعلومات الأمن السيبراني التصيد الاحتيالي التصيد الاحتيالي عبر وسائل التواصل الاجتماعي المحفظة الورقية -Paper Wallet الهاكر الأخلاقي الهندسة الاجتماعية الهندسة الاجتماعية (Social Engineering ) برامج مكافأة الأخطاء حاسوب هجمات التصيد هجوم الابواب الخلفية

Categories

- 5G

- a Private Cellular Network

- ATM

- backdoor attack

- Bug Bounty

- Chatbots

- Cisco

- Communication Platform as a Service

- comptuer

- CPaaS

- FTTx

- LTE

- pentest-اختبار الاختراق

- Phishing

- Search Engine Optimization

- SEO

- Social Media Phishing

- أمن المعلومات (Information Security)

- الأمن السيبراني (Cyber security)

- البوت شات (Chatbot)

- التصيد الاحتيالي عبر وسائل التواصل الاجتماعي

- الحوسبة السحابية(Cloud Computing)

- الذكاء الاصطناعي

- الهاكر الأخلاقي(Ethical Hacker)

- الهندسة الإجتماعية (Social Engineering)

- برامج مكافأة الأخطاء

- حاسوب

- منصة الاتصالات كخدمة

- هجوم الابواب الخلفية