-

هجوم المصادقة متعددة العوامل المرهق – Multifactor authentication Fatigue MFA –

تعد المصادقة متعددة العوامل (Multifactor authentication (MFA)) ميزة أمان مفيدة توفر حاجزًا أمنيًا إضافيًا يمكن أن يبطئ المتسللين الذين يستخدمون تقنيات مثل الهندسة الاجتماعية (Social Engineering) وهجمات التصيد (Phishing Attacks) والتكتيكات الأخرى لسرقة البيانات والهويات. تضمن المصادقة متعددة العوامل MFA أن المستخدمين هم من يدعون أنهم موجودون قبل منحهم حق الوصول، مما يتطلب منهم تقديم…

-

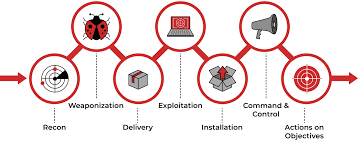

Cyber Kill Chain

ماهي الخطوات السبع للهجوم الإلكتروني؟ يشرح إطار عمل Cyber Kill Chain كيف يتحرك المهاجمون عبر الشبكات لتحديد نقاط الضعف التي يمكنهم استغلالها بعد ذلك، يستخدم المهاجمون الخطوات الموجودة في الـ Cyber Kill Chain عند تنفيذ عمليات هجومية في الفضاء الإلكتروني ضد أهدافهم، فإذا كنت مسؤولاً عن الدفاع عن شبكة، يمكن أن يساعدك هذا النموذج في…

-

برامج الفدية كخدمة RaaS (Ransomware-as-a-Service)

ماهي برامج الفدية كخدمة RaaS (Ransomware-as-a-Service) ؟ عبارة عن نموذج أعمال يقوم بموجبه مطورو البرامج الضارة بتأجير برامج الفدية والبنية التحتية للتحكم الخاصة بها (control infrastructure)إلى مجرمي الإنترنت الآخرين. RaaS هو أحد أشكال نموذج البرامج الضارة كخدمة (MaaS -malware-as-a-Services model) والذي يعد بدوره متغيرًا ضارًا لنموذج SaaS البرنامج كخدمة. ماذا تشمل RaaS؟ يتم استخدام نموذج RaaS…

-

هجوم تبديل شريحة الـ SIM Swapping- SIM

ما هوهجوم تبديل شريحة الـSIM ؟ هناك العديد من الأسماء لهذا النوع من الهجوم – قد يشار إليه على أنه عملية احتيال في مبادلة شريحة(SIM swap fraud) SIM أو اختطاف شريحة SIM hijacking) SIM)؛ يحدث ذلك عندما يسيطر مخادع شريحة SIM على رقم هاتف من خلال افتراض هوية الضحية وإقناع مزود خدمة الهاتف المحمول بنقل…

Search A Keyword

About

Through our best-in-class techniques and bespoke growth plans we assess digital problems and put in place strategies that lead to commercial success. This means achieving what matters most to you.

Recent Post

Tags

backdoor attack computer Cyber Security أمن المعلومات الأمن السيبراني التصيد الاحتيالي التصيد الاحتيالي عبر وسائل التواصل الاجتماعي المحفظة الورقية -Paper Wallet الهاكر الأخلاقي الهندسة الاجتماعية الهندسة الاجتماعية (Social Engineering ) برامج مكافأة الأخطاء حاسوب هجمات التصيد هجوم الابواب الخلفية

Categories

- 5G

- a Private Cellular Network

- ATM

- backdoor attack

- Bug Bounty

- Chatbots

- Cisco

- Communication Platform as a Service

- comptuer

- CPaaS

- FTTx

- LTE

- pentest-اختبار الاختراق

- Phishing

- Search Engine Optimization

- SEO

- Social Media Phishing

- أمن المعلومات (Information Security)

- الأمن السيبراني (Cyber security)

- البوت شات (Chatbot)

- التصيد الاحتيالي عبر وسائل التواصل الاجتماعي

- الحوسبة السحابية(Cloud Computing)

- الذكاء الاصطناعي

- الهاكر الأخلاقي(Ethical Hacker)

- الهندسة الإجتماعية (Social Engineering)

- برامج مكافأة الأخطاء

- حاسوب

- منصة الاتصالات كخدمة

- هجوم الابواب الخلفية